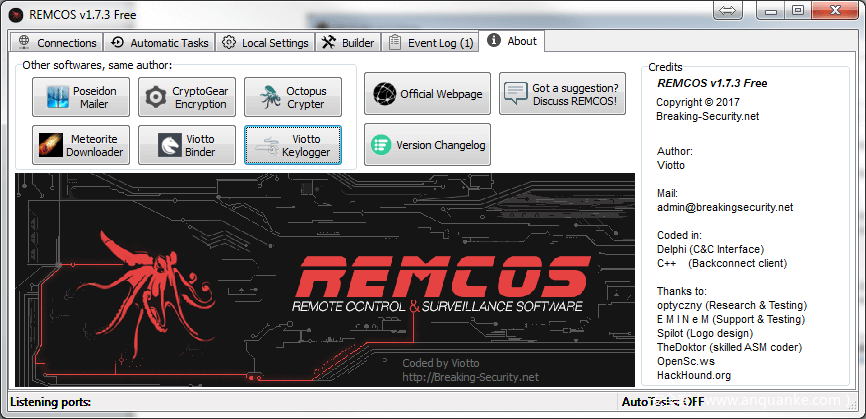

SentinelOne研究人员近日发布报告表示,发现了新型Remcos活动。

这项网络钓鱼活动利用两年前发现的Windows用户账户控制(UAC)绕过,并利用Remcos RAT恶意软件攻击东欧国家的组织。研究人员发现,恶意软件加载程序的第一阶段有效负载会伪装成Microsoft Office,LibreOffice或PDF文档,使用双扩展名和应用程序图标诱骗受害者打开它,之后在用户未知的情况下运行恶意代码。[阅读原文]

版权声明

本站原创文章转载请注明文章出处及链接,谢谢合作!

评论